勒索软件又称勒索病毒,是一种特殊的恶意软件,又被归类为“阻断访问式攻击”(denial-of-access attack),与其他病毒的不同在于攻击手法以及中毒方式。勒索软件的攻击方式是将受害者的电脑锁起来或者系统性地加密受害者硬盘上的文件,以此来达到勒索的目的。

所有的勒索软件都会要求受害者缴纳赎金以取回对电脑的控制权,或是取回受害者根本无从自行获取的解密密钥以便解密文件。勒索软件一般通过木马病毒的形式传播,将自身掩盖为看似无害的文件,通常假冒普通电子邮件等社会工程学方法欺骗受害者点击链接下载,但也有可能与许多其他蠕虫病毒一样利用软件的漏洞在互联网的电脑间传播。

根据勒索软件对受害者系统所采取的措施,主要可以分为以下几类:

-

绑架用户数据

使用加密算法(如AES、RSA等)将用户的文件进行加密,用户在没有秘钥的情况下无法操作自己的文件。用户可以访问设备,但是对设备内的数据无法操作。

-

锁定用户设备

不加密用户的文件,但是通过修改一些配置或者系统文件,使得用户无法进入设备。

-

锁定用户设备和绑架数据

既加密用户文件,又锁住用户设备。

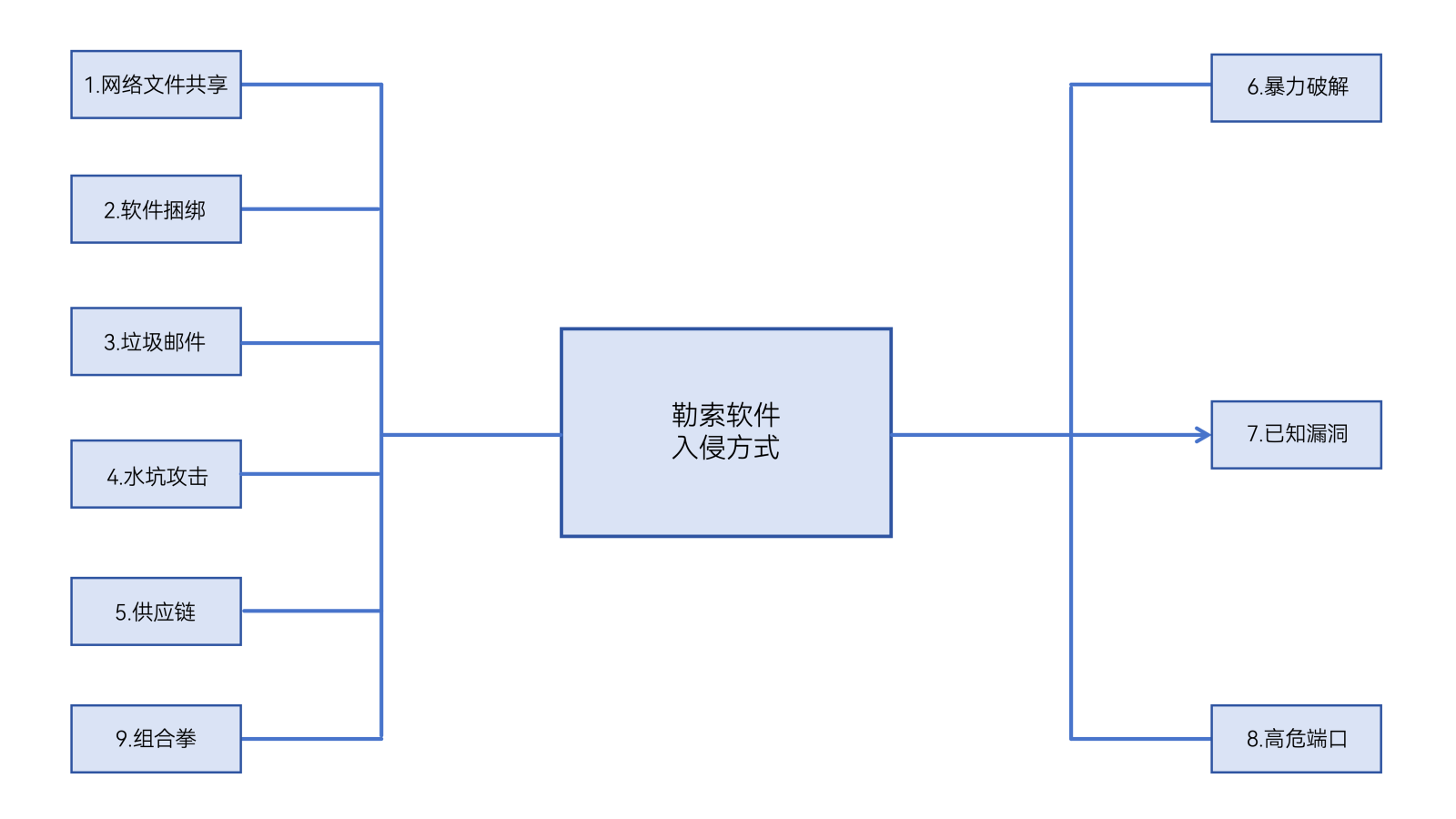

勒索软件的入侵方式

1.网络共享文件

一些小范围传播的敲诈勒索病毒会通过共享文件的方式进行传播,黑客会将病毒上传到网络共享空间、云盘、QQ群、BBS论坛等,以分享的方式发送给特定人群,进而诱骗其下载安装。

此外,不法黑客还常会编造出“杀毒软件会产生误报,运行之前需要退出杀毒软件”之类的理由,诱骗受害者关闭杀毒软件后运行。

2.捆绑传播

勒索软件与正常合法软件一起捆绑发布在各大下载网站或者论坛,当用户下载该软件后便会中招。

3.垃圾邮件

-

利用社会工程学方法,发送假冒的电子邮件,将恶意脚本/程序掩盖为普通的文件,欺骗受害者下载、运行。 -

利用一些僵尸网络,更能增加欺骗的概率。如GameOverZeus僵尸网络,会使用MITB技术窃取银行凭证,通过该僵尸网络来分发钓鱼邮件,受害者非常容易相信。该僵尸网络被CrytoLocker等勒索软件利用来分发钓鱼邮件。

4.水坑攻击

勒索者利用有价值、有权威或访问量较大网站的缺陷植入恶意代码,当受害者访问该网址,或者下载相关文件时便会中招。

5.软件供应链传播

6.暴力破解(定向攻击)

7.利用已知漏洞攻击

8.利用高危端口攻击

9.组合攻击

主机侧防护

主机侧防护措施可参考以下方法:

-

开启系统防火墙,利用防火墙阻止特定端口的连接,或者禁用特定端口。

-

升级最新的杀毒软件,或者部署专杀工具。

-

更新补丁,修复勒索软件所利用的含漏洞软件。

-

各项登录、鉴权操作的用户名、密码复杂度要符合要求。

-

设置帐户锁定策略。

-

阻止宏自动运行,谨慎启用宏。

-

仅从指定位置下载软件。

-

不要打开来源不明邮件的附件和链接。

-

定期做好异地备份,这是系统被感染后数据尽快恢复的最好手段,以勒索软件的套路,即使交付赎金,也不一定保证本地数据会被解密。

-

在Windows文件夹中设置显示“文件扩展名”,可以更轻易地发现潜在的恶意文件。

防御勒索软件攻击的关键在于预防,即在勒索软件进入组织并造成实质性损坏之前,拦截攻击。更优的方法是设置以防火墙为基础的多层安全防御体系,避免攻击者突破一层防御之后长驱直入。严格的安全策略是简单有效的防护手段;仅对外开放必需的服务,封堵高危端口,可以减小暴露面。

阻断已知威胁,通常可以使攻击者放弃攻击,否则攻击者就需要创建新的勒索软件,或者利用新的漏洞,其成本必然增加。同时,启用文件过滤,可以限制高风险类型文件进入网络;利用URL过滤阻断恶意网站,可以避免用户无意中下载恶意软件。在安全性要求较高的网络中,还可以部署FireHunter沙箱、HiSecInsight、诱捕系统,全面感知安全态势。

常见的勒索软件处置建议,相关措施包括但不限于:

1.隔离被勒索的设备

拔掉网线或者修改网络连接设置,从网络中隔离所有被勒索的设备,防止勒索软件进一步传播,控制影响范围。同时排查受影响的主机数量,记录问题现象。

关闭其他未感染主机的高危端口。在局域网内其它未感染设备上,关闭常见的高危端口(包括135、139、445、3389等),或设置可访问此端口的用户/计算机。

2.清除勒索软件

尝试使用杀毒软件扫描和清除勒索软件。请重启操作系统,进入安全模式,安装/杀毒软件并全盘扫描。

勒索软件搜索文件并加密需要一定的时间,及早清理勒索软件可以降低其危害程度,也能避免它重复锁定系统或加密文件。

3.解密

保护现场。不要直接重新安装操作系统。如果被加密锁定数据比较重要,建议做好被加密文件的备份和环境的保护,防止因为环境破坏造成无法解密等。

访问“No More Ransom”网站,使用解码刑警(Crypto Sheriff)确定勒索软件的类型,并检查是否有可用的解密方案,有机会破解并恢复文件。

4.调查取证

求助专业技术人员进行取证操作,以便分析勒索软件的攻击路径,对攻击路径进行溯源。

在操作系统的事件查看器中,查看安全日志,重点关注登录失败事件。在网络设备中查看安全日志、会话日志,重点关注暴力破解、SMB等重大漏洞攻击事件。

5.重装系统

如果勒索软件无法移除、被加密数据不可恢复,请备份被加密数据(或许有恢复的可能),然后格式化硬盘驱动器,擦除所有数据(包括受感染的数据),重新安装操作系统和应用程序。

沪公网安备 31010702006392号

沪公网安备 31010702006392号